AWS SSH를 접속하기 위해 보통 Putty라는 SSH 접속 프로그램을 사용하게 되는데,

AWS에서 SSH 접속을 위해 제공해주는 키 페어 파일은 확장명이 pem파일인데 Putty에서는 ppk 파일을 요구한다.

즉, pem파일을 ppk파일로 변환하는 과정을 거쳐야 한다.

변환하기 위해서는 puttygen.exe 파일을 다운로드 받고 실행한다.

(https://www.puttygen.com/ 에서 다운로드 가능하다.)

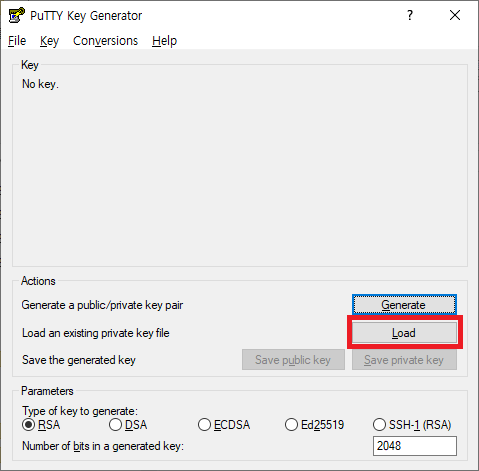

위와 같이 프로그램이 실행되었으며, 위의 Load 버튼을 클릭한다.

먼저 pem 파일을 불러와야 하므로 확장자를 All Files(*.*) 로 변경해준 뒤 키 페어 파일(.pem)을 불러온다.

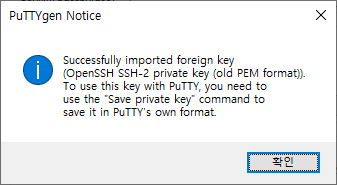

성공적으로 불러왔다는 메세지가 뜬다.

'Save private key' 버튼을 클릭한다.

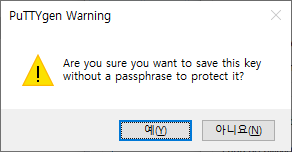

위의 경고창에서는 '예' 버튼을 클릭한다.

그리고 원하는 파일명의 ppk 파일로 저장하기만 하면 된다.

최종적으로 ppk 파일이 생성되며 해당 파일을 Putty에 지정하여 사용하면 된다.

참고로 Putty에서 ppk 파일 설정하는 영역은 아래와 같다.

Connection->SSH->Auth의 Private key file for authentication 부분을 생성한 키페어 파일로 설정해주고

접속하면 정상적으로 접속될 것이다.